Avec des amendes jusqu'à 10 000 000 euros et des sanctions pour les cadres dirigeants, ainsi que les lois nationales déjà en place, la directive européenne sur les droits de l'homme et les droits de l'homme, qui a été adoptée par le Conseil de l'Union européenne, a été adoptée. Directive NIS2 sur la cybersécurité impose à toutes les entités essentielles et importantes de se conformer à de nombreuses dispositions.

La catégorisation nationale des organisations sera finalisée d'ici avril 2025, essentiel Les secteurs déjà identifiés pour une supervision active comprendront notamment l'énergie, les transports, la santé, l'infrastructure numérique, la gestion des services TIC et le secteur bancaire. Entités en important Les secteurs tels que l'alimentation, la poste/le courrier et les fournisseurs de services numériques feront l'objet d'une surveillance après un incident de non-conformité.

Après avoir été classées, les organisations disposeront d'une période d'harmonisation d'un an pour se conformer à la directive.

Plus important encore, la directive s'étend à la chaîne d'approvisionnement, ce qui signifie qu'un fournisseur de TIC ou un autre prestataire de services, même s'il n'est pas directement visé, devra toujours être conforme au NIS2.

Par ailleurs, les entreprises basées en dehors de l'UE mais offrant des services critiques au sein de l'UE entrent également dans le champ d'application de la directive NIS2.

Qu'est-ce que cela signifie en pratique ?

Outre la mise en œuvre d'un cadre de gestion des risques, les organisations classées devront :

- Signaler les incidents aux organes de contrôle nationaux et aux clients.

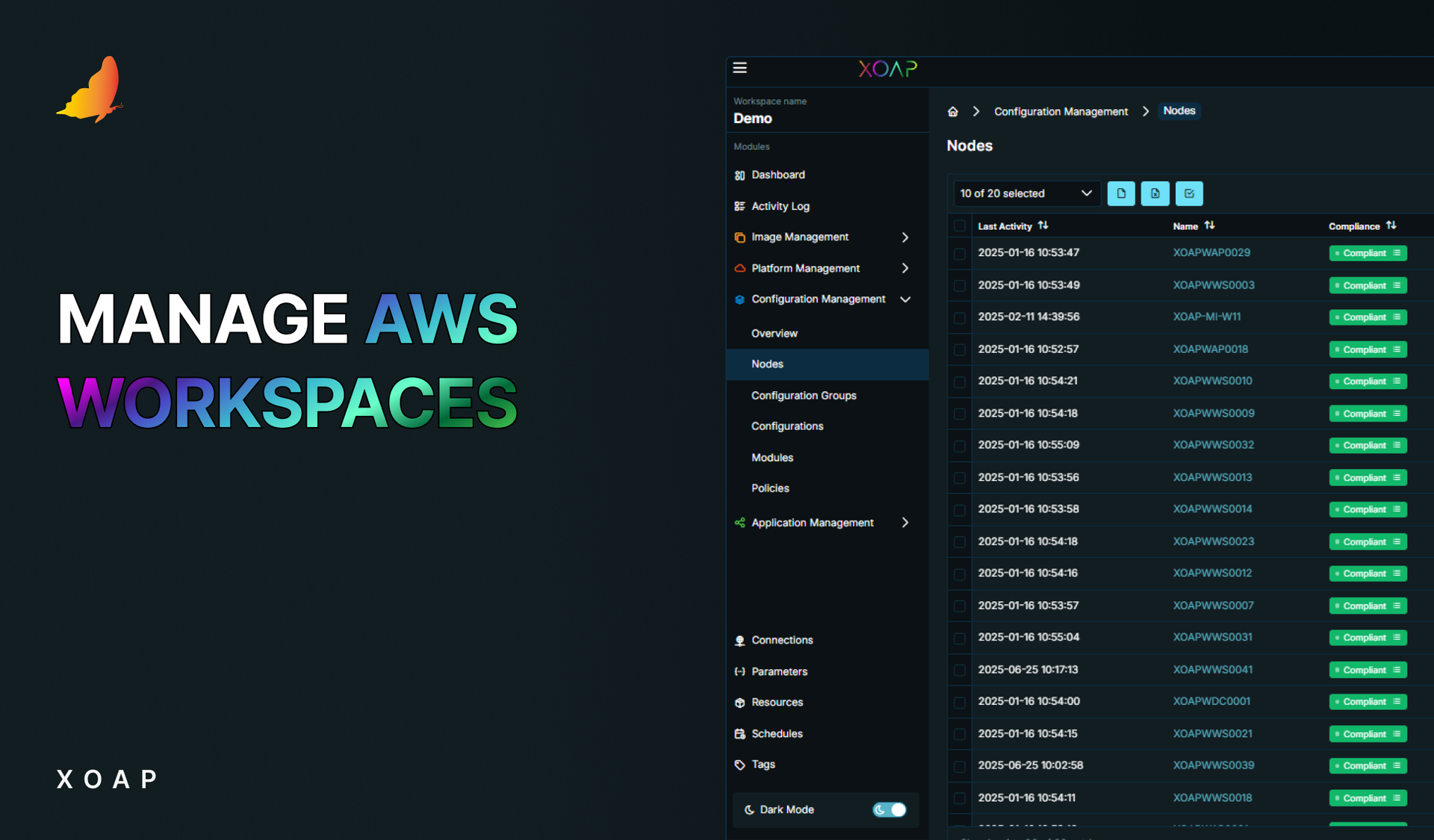

- Gérer et surveiller les configurations, y compris les paramètres de sécurité.

- Appliquer les correctifs de sécurité provenant de sources fiables dans un délai raisonnable.

- Gérer les changements dans les systèmes informatiques.

- Faire l'objet d'audits.

Avec l'approche "tout envisager" de NIS2, ce n'est que la partie émergée de l'iceberg.

Que pouvez-vous faire aujourd'hui ?

Les exigences en matière de cybersécurité devenant de plus en plus strictes, nous suggérons dans un premier temps de vérifier vos systèmes informatiques afin d'identifier les lacunes en matière de sécurité et les mesures de renforcement sur la base de ces résultats.

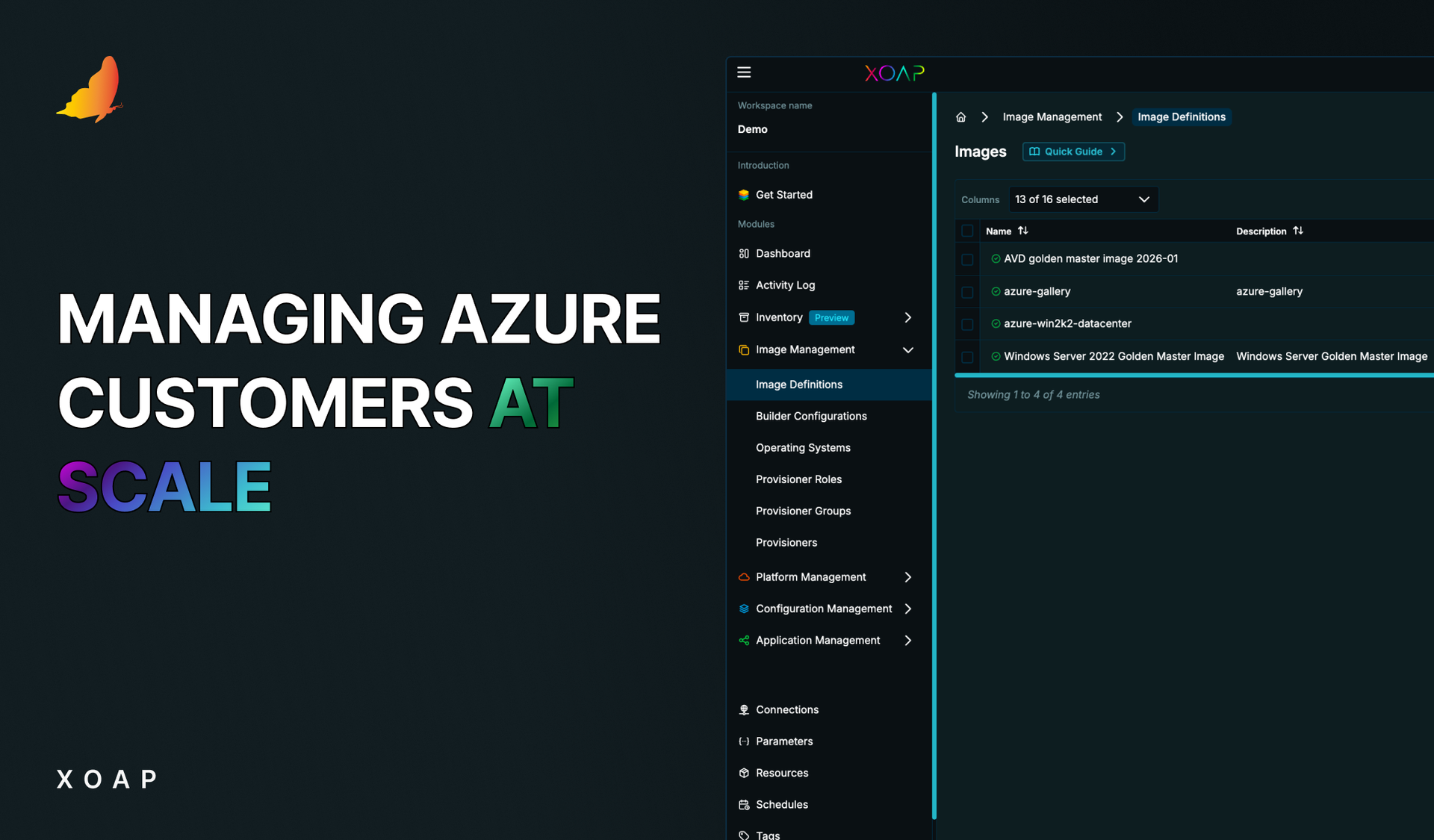

Vous pouvez le faire gratuitement - rapidement et facilement - à l'aide de XOAP, principalement son config.XO module. Non seulement vous obtiendrez une image claire de votre état de sécurité actuel, mais vous serez également en mesure d'apporter immédiatement les corrections et les mises à jour nécessaires sans trop d'efforts manuels ni d'expérience en matière de codage.

Dans un premier temps, nous vous suggérons de vérifier vos systèmes informatiques afin d'identifier les lacunes en matière de sécurité et de renforcer les mesures en fonction de ces constatations. Vous pouvez le faire gratuitement, rapidement et facilement, en utilisant XOAP.

Est-ce vraiment gratuit ?

XOAP offre un plan gratuit avec tous les modules et de nombreuses unités de démarrage incluses. Vous pouvez connecter 10 systèmes dans le config.XO et utiliser 1 800 minutes de temps d'exécution en image.XO, suffisant pour effectuer un contrôle de sécurité et apporter les correctifs nécessaires. application.XO et plateforme.XO peuvent être utilisés sans aucune limite. De plus, aucune carte de crédit n'est nécessaire.

Si vous avez besoin de plus d'unités, vous pouvez passer à un plan supérieur à tout moment. Votre compte et tous les paramètres resteront disponibles même sans mise à niveau. De plus, nos ingénieurs en automatisation seront à votre disposition si vous avez besoin d'aide en cours de route. réserver une démonstration.

Quelles sont les exigences de NIS2 que je peux vérifier avec XOAP ?

Outre la réduction du temps, des efforts et des erreurs manuelles grâce à l'automatisation, voici quelques points clés à prendre en compte.

Surveillance et alertes en temps réel

La disposition cruciale de NIS2, qui consiste à signaler les incidents aux organismes de surveillance désignés et aux clients dans un délai de 24 heures, exige peut-être une surveillance en temps réel de l'infrastructure. Grâce aux alertes automatisées de XOAP, c'est exactement ce que vous pouvez faire, en détectant rapidement les failles de sécurité et en y réagissant.

Gestion centralisée de la sécurité

Le module config.XO de XOAP facilite l'alignement des paramètres du système sur plusieurs appareils, ce qui permet une gestion centralisée de la configuration. L'application des configurations et des politiques de sécurité, l'automatisation des contrôles de conformité et la mise en œuvre rapide des changements sont facilitées par le concept de configuration en tant que code du module, qui prend également en charge le contrôle des versions et l'auditabilité.

⇨ Dernières versions du logiciel

Avec le module application.XO, vous pouvez compter sur l'intégration continue. Utilisez-le pour automatiser le déploiement et la mise à jour des logiciels, afin que vos systèmes exécutent toujours les versions les plus récentes et les plus sûres des applications. Avec le plan gratuit de XOAP, il n'y a aucune limite à l'utilisation d'application.XO.

Tout ceci est également pertinent pour équipes internes et MSP. Grâce à ses capacités de gestion multi-locataires, XOAP prend en charge différents segments d'organisation ainsi que des clients, sans verrouillage du fournisseur.

Parlez-nous

Si votre équipe compte des collaborateurs compétents, ils peuvent faire des merveilles avec XOAP en quelques clics, même s'il n'a pas d'expérience en matière de codage. N'oubliez pas de s'inscrire au plan gratuit - avec un accès au compte à vie, vous pouvez commencer à explorer les fonctionnalités quand cela vous convient.

Si vous n'avez pas (encore) l'équipe adéquate en place ou si vous souhaitez avoir un compagnon de confiance sur votre chemin vers la conformité NIS2, réserver une démonstration avec nos experts en automatisation et nous pourrons élaborer ensemble un plan solide.